DX(デジタルトランスフォーメーション)の推進やテレワークの普及に伴い、企業の情報システム部門が把握・管理していないITデバイスやサービスが業務に使われるケースが増加しています。これは「シャドーIT(Shadow IT)」と呼ばれ、業務の効率化に貢献する一方で、企業のセキュリティやコンプライアンス体制に重大なリスクをもたらします。

本記事では、シャドーITの基本的な定義から、企業にもたらす具体的なリスク、そしてそれを防ぐための多角的な対策について詳しく解説します。

Contents

シャドーITとは?なぜ対策が必要なのか

シャドーITとは、企業や組織において、情報システム部門の許可や承認を得ずに、従業員が個人的に導入・利用しているデバイス端末、ソフトウェア、クラウドサービス全般を指します。

代表的な例としては、以下のようなものが挙げられます。

- 企業が許可していないフリーメールサービスを使った機密情報のやり取り

- 個人的なファイルストレージサービス(例:無料版のクラウドストレージ)への業務データのアップロード

- 業務外のチャットツールやSNSを使ったプロジェクト関連のコミュニケーション

- 私用スマートフォンやタブレットへの業務データ保存

従業員は「業務を迅速に進めたい」「もっと便利なツールを使いたい」という善意からシャドーITを利用するケースがほとんどですが、管理下にないツールやデバイスの利用は、後述する深刻なリスクを引き起こすため、企業はこれを見過ごすことはできません。

BYODとの明確な違い

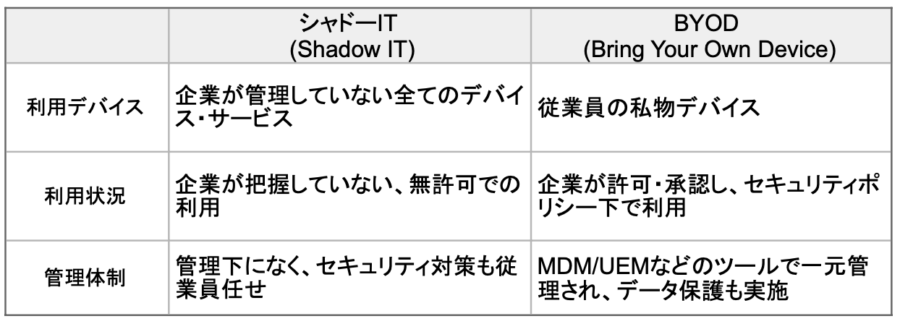

シャドーITと混同されやすい言葉に「BYOD(Bring Your Own Device)」があります。

BYODは、企業が明確なセキュリティポリシーを定め、管理ツール(MDM/UEMなど)を導入し、「私物のデバイスを業務に利用することを正式に認めた状態」です。一方、シャドーITは、企業のルールや管理体制を逸脱した状態であり、この点が根本的に異なります。

つまり、BYODは適切に管理すれば生産性向上に貢献しますが、シャドーITは常にリスクの温床となる可能性が高くなります。

関連記事:「BYODのメリット・デメリットは? 安全な導入方法と成功ポイントを解説」

シャドーITが企業にもたらすリスク

シャドーITが企業にもたらす最大のリスクは、情報システム部門の管理外で機密データが扱われることによる重大なセキュリティ脅威です。

従業員の私用デバイスや未承認のクラウドサービスは、セキュリティ対策が不十分なため、マルウェア感染の温床となりやすく、盗難・紛失時の遠隔ロックやデータ消去も不可能です。これにより、顧客情報や企業ノウハウの漏洩リスクが高まります。

また、利用ツールのライセンス違反や、個人情報保護法などの各種規制に抵触するコンプライアンスリスクも深刻です。データがさまざまなサービスに分散することで、企業はデータガバナンスを喪失し、必要な情報検索や監査対応が極めて困難になります。特に退職者が業務データを個人アカウントに残した場合、データの永久的な喪失や流出につながる可能性があり、企業の存続に関わる脅威となります。

なぜシャドーITは発生してしまうのか?

シャドーITは、従業員の「悪意」ではなく、ほとんどの場合が「善意」と「既存システムとのギャップ」から生まれます。

- 既存システムの利便性の低さ

シャドーITの最大の原因は、公式ツールの利便性不足にあります。

・「ファイルサイズが制限されていて、大容量のデータを送れない」

・「アクセス権限の設定が複雑で、共有に手間がかかる」

・「UI(ユーザーインターフェース)が使いにくく、直感的に操作できない」

このような不満が業務停滞を招き、「急ぎで共有したい」「簡単な作業は手早く済ませたい」といった際に、従業員はより迅速かつ簡単に作業を進めるため、無許可の外部サービスへと流れてしまうのです。 - 申請・承認フローの煩雑さ

新しいITツールの利用申請・承認フローが煩雑で時間がかかることも大きな原因です。スピードが求められる業務において、承認に数日〜数週間かかる手続きを待てず、無許可でツールを使い始めてしまうケースが多発します。また、「どうせ申請しても却下されるだろう」という諦めから、最初から情報システム部門を通さずに利用を開始してしまうことも、シャドーITを助長します。 - 危険性に対する認識不足(ITリテラシーの不足)

従業員のセキュリティ意識の低さ、すなわちITリテラシーの不足も問題です。多くの従業員は、私用のクラウドサービスやフリーメールに業務データや機密情報を置くことの危険性を正しく認識していません。「無料のサービスでも大手企業のものだから安全だろう」「個人で使う分には問題ないだろう」といった誤った認識や、公私混同の意識が、情報漏洩のリスクを高めるシャドーITへとつながってしまいます。

【対策】シャドーITを防ぐための7つの具体的対策

シャドーIT対策は、厳しく禁止するだけでなく、「従業員の利便性を損なわずに、企業がガバナンスを効かせる」という視点が重要です。

ここでは、組織文化と技術的制御の両面から、7つの具体的な対策を解説します。

1. 制度整備

シャドーIT禁止ではなく、まずは企業としての基本スタンスと利用規定を明確化しましょう。

基本方針の策定

会社として利用を認めるツールやデバイス、および禁止事項を明文化し、全従業員に周知徹底します

BYODポリシーの導入検討

私物利用を認める場合は、万一の際の責任範囲、セキュリティ要件(MDMの導入義務付けなど)を明確にします

罰則規定の整備

規定に違反した場合の懲戒規定やデータ損失時の責任所在を明確にし、従業員の緊張感を保ちます

2. 利便性の高い公式代替ツールの選定・提供

従業員が非公式なツールに流れるのは、公式ツールに不満があるからです。情報システム部門は、従業員からヒアリングを行い、求められている機能や利便性を満たすセキュリティ基準を満たした代替ツールを積極的に導入・提供しましょう。

3. ITリテラシーの徹底教育と啓発

ルールの周知徹底と、シャドーITの危険性に対する従業員の理解はセットで不可欠です。

全従業員に対し、定期的なセキュリティ研修を実施し、シャドーITの定義、情報漏洩や法的責任といった具体的な危険性を事例と共に教育します。また、私的利用と業務利用の明確な線引きや、パスワード管理の重要性を徹底。特に新入社員や中途採用者向けには、入社時の研修を強化することが重要です。

4. デバイスの利用状況の可視化

シャドーIT対策の基本となるのが、業務に利用される物理的なデバイスそのものを管理下に置くことです(技術的対策1)。

従業員が利用するPC、スマートフォン、タブレットの利用状況を可視化・制御するため、MDM(モバイルデバイス管理)やMAM(モバイルアプリケーション管理)を導入します。MDMはデバイス全体、MAMは業務アプリやデータに焦点を当てて一元管理することが可能になります。

5. クラウドサービスの利用制限・監視

デバイスの管理に加え、従業員が利用するクラウドサービスへのアクセスそのものを監視・制御する仕組みの導入が重要です(技術的対策2)。

未承認のサービスへ業務データがアップロードされることを防ぐため、社内ネットワークからどのクラウドサービスへアクセスがあったかを可視化します。その上で、リスクの高いサービスへの接続を自動的にブロックし、機密情報を含むデータが外部に流出することを検知・防止する体制を構築する必要があります。

6. 利用申請・承認フローの簡略化と徹底

シャドーITが生まれる最大の要因の一つは、「公式ツールを使いたいが、手続きが面倒で時間がかかる」ことです。従業員が手間を理由に非公式なツールへ流れるのを防ぐため、利用申請・承認フローを可能な限り簡略化する必要があります。

具体的には、申請手続きをデジタル化し、数クリックで完了できるようにすること、ツールのリスクレベルに応じて承認ルートを簡素化することなどが挙げられます。フローを簡略化した分、「申請なく利用した場合は罰則の対象となる」というルールを明確にし、迅速な申請とルールの遵守を徹底的に両立させることが重要です。

7. 定期的な棚卸しとチェック体制の構築

一度定めた対策が形骸化することを防ぎ、シャドーITのリスクを継続的に低減させるためには、定期的なチェック体制が不可欠です。

情報システム部門は、従業員に対して業務で利用しているデバイスやクラウドサービスを申告させる「棚卸し」を定期的に実施します。また、ネットワークのアクセスログやシステムの認証ログを定期的に監査し、未承認のサービスへのアクセスや不審な挙動がないかをチェックします。

これらの活動を通じて得られた状況に応じて、セキュリティポリシーや利用規定を定期的に見直し、常に最新のIT環境とリスクに対応できる体制を維持する必要があります。

まとめ:シャドーIT対策は「利便性の確保」と「監視・制御」の二面戦略で

シャドーITは、現代の働き方の多様化と切っても切り離せない課題です。単に「禁止」するだけの対策は、従業員の生産性を低下させ、かえって隠れて利用するシャドーITを助長する結果になりかねません。

真に効果的なシャドーIT対策とは、「従業員の生産性を高めるための利便性を確保しつつ、その利用状況を企業が適切に監視・制御する」という二面戦略で取り組むことです。

この二面戦略を実現するための強力な基盤となるのが、シャドーIT対策を支援するMDM(Mobile Device Management)製品であるCLOMO MDM です。

CLOMO MDM は、シャドーITの発生要因である「管理外利用」と「利便性の不足」の双方に対応するMDM製品です。デバイスの制御と可視化により、BYOD端末へのポリシーの強制適用を実現。万が一の紛失・盗難時には、遠隔ロック等の機能で情報漏洩リスクを最小限に抑え込みます。

これらの機能と高い利便性の両立を通じて、CLOMO MDM はシャドーITリスクを抑え、安全なデジタルワークプレイスを実現するための強力な基盤となります。ぜひ、企業のITガバナンス体制の見直しにご活用ください。

さまざまなMDMサービスが展開されている中で、CLOMO MDM はMDM市場で14年連続シェアNo.1*を誇っています。

CLOMO MDM は、豊富な機能の搭載、幅広いデバイスへの対応、わかりやすく使いやすい管理画面が特徴です。また、ISMAPにも登録しており、高いセキュリティ基準を満たしています。国産のMDMサービスのため特にサポート面が手厚く、メーカーからの直接サポートや電話サポートを受けられます。24時間365日、電話で有人オペレータが緊急対策の代行も行っています。製品の機能・活用事例のダウンロードや製品についてのお問い合わせもできるため、ぜひご活用ください。

あらゆる業界で利用されており、企業はもちろん、学校や病院などの教育機関や医療機関への導入事例も豊富です。市場シェアNo.1*のCLOMO MDM で、安心・安全なデバイス管理を行いましょう。

*出典:デロイト トーマツ ミック経済研究所「コラボレーション/コンテンツ・モバイル管理パッケージソフトの市場展望」2011〜2013年度出荷金額、「MDM自社ブランド市場(ミックITリポート12月号)」2014~2023年度出荷金額・2024年度出荷金額予測

監修者

杉本 裕基

CLOMO事業本部 コンサルティングサービス部

2021年、CLOMO事業本部 コンサルティングサービス部に入社。前職のクラウドセキュリティサービスを提供する企業では、グループウェアやIDaaSなどのSaaS全般にわたる導入支援を担当。その経験を活かし当社でも特にセキュリティ面で不安を抱えるお客様向けの端末設定、運用周りに関するサポートを行っている。